StrandHogg lỗ hổng bảo mật Android cực nguy hiểm chưa có Vaccine

StrandHogg một lỗ hổng Android đáng sợ khiến tất tần tật người dùng đều gặp rủi ro. Ngày 3/12/2019 một công ty bảo mật ứng dụng Promon SHIELD™ đã phát hiện 1 lỗ hổng siêu ẩn trong hơn 36 ứng dụng độc hại ngay trong hệ điều hành Android.

Lỗ hổng bảo mật này được đặt tên là StrandHogg vì nó cho phép các ứng dụng độc hại có thể chiếm quyền điều khiến chính các ứng dụng hệ thống hệ điều hành chính hãng và thực hiện các thuật toán độc hại thay cho chúng 1 cách siêu lén lút.

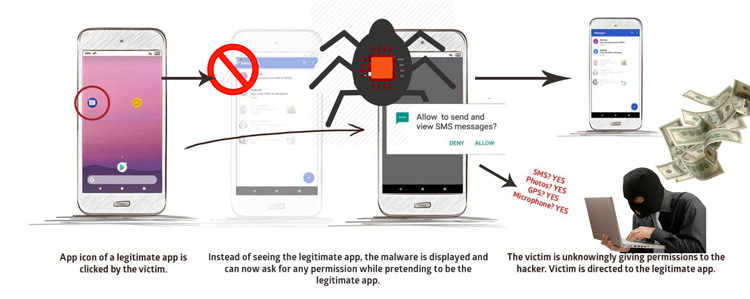

Đây được xem là lỗ hổng cực kỳ nguy hiểm bởi vì nó cho phép các cuộc tấn công âm thầm và cực kỳ tinh vi mà không cần phải tải hay kết nối gì cả. Nguyên lý hoạt động của StrandHogg là nó sử dụng 1 điểm yếu ngay trong hệ thống chức năng đa nhiệm của hệ điều hành Android để đưa ra các mệnh lệnh và tạo ra các tiến trình nguy hiểm và giả dạng bất kỳ ứng dụng nào đang có trong hệ thống.

Lỗ hổng này thật chất là 1 loạt các cơ sở dữ liệu được cài đặt trên hệ điều hành Android có tên là taskAffinity, nó cho phép mọi ứng dụng , hacker có thể tự do làm bất cứ việc gì với quyền cao nhất là “root” mà không tạo ra bất cứ tín hiệu bất thường nào trên thiết bị.

Theo Google thì hầu như tất tần tật mọi phiên bản hệ điều hành Android hiện nay đều có tồn tại lỗ hổng bảo mật này dù là máy đã root hoặc chưa root.

StrandHogg được Promon SHIELD™ phát hiện khi nhận được các nguồn tin rằng nhiều chủ tài khoản ngân hàng bị mất tiền vô cớ dù cho không có động thái giao dịch ATM nào từ thiết bị. Và 1 số người dùng trong lĩnh vực tài chính đã cung cấp cho Promon một số dữ liệu để phân tích.

Sau khi phân tích thì hãng đã phát hiện có tổng cộng hơn 36 ứng dụng đang âm thầm khai thác lỗ hổng trên để lừa người dùng cấp quyền cho các ứng dụng độc hại trong khi họ vẫn nghị đó là 1 ứng dụng chính hãng và an toàn.

Hiện tại công ty bảo mật này chưa liệt kệ các ứng dụng nào được tải xuống từ cửa hàng Google Play (CH Play). Thay vào đó các thiết bị dính lỗi độc hại này đã được cài đặt ở giai đoạn 2 có nghĩa là dưới dạng “update” cập nhật 1 phần mềm nhất định.

Và trong báo cáo của mình Promon SHIELD™ cũng đã nói thêm rằng không hề tồn tại 1 giải pháp uy tín đáng tin cậy , hiệu quả nào để phát hiện thiết bị đang dính StrandHogg. Và cũng không có giải pháp nào để ngăn chặn các cuộc tấn công, vì vậy người dùng cần phải theo dõi các quyền mà mình đã cấp cũng như các quyền mà ứng dụng yêu cầu. ngoài ra hãy tạm thời dừng cấp quyền cho các ứng dụng mới cũng sẽ tạm thời giúp bạn an toàn.

Bài liên quan

Friday, 04/07/2025

Thursday, 03/07/2025

Tháng 7 này mời Quý khách yêu ghé Bệnh Viện Điện Thoại, Laptop 24h liền: Giảm giá iPhone Like New đến 65%, tặng ngay...

Saturday, 28/06/2025

Đừng bỏ lỡ chương trình Tháng 7 mưa dông - Máy hư ghé 24h, sửa dễ như không! với những ưu đãi vô cùng hấp dẫn tại Bệnh...

Thursday, 26/06/2025

Tình trạng iPhone không có âm thanh khi chơi game làm giảm hứng thú và cảm xúc khi trải nghiệm. Bệnh Viện Điện Thoại,...

Sửa Điện Thoại

Sửa Điện Thoại

Hỗ trợ hỏi đáp 24/7 ( 0 bình luận )

Xem thêm

Thu gọn